Kaspersky รายงานสถานการณ์สปายแวร์ในเอเชียตะวันออกเฉียงใต้ปี 2025 พบการโจมตีองค์กรธุรกิจเพิ่มขึ้น 18% โดยเฉพาะในสิงคโปร์และฟิลิปปินส์ พร้อมเปิดโปงแคมเปญจารกรรม Operation ForumTroll ที่มุ่งเป้าขโมยข้อมูลลับผ่านช่องโหว่ซอฟต์แวร์ แนะแนวทางป้องกันภัยไซเบอร์เชิงรุกสำหรับภาคธุรกิจ

การโจมตีด้วยสปายแวร์ที่เพิ่มขึ้นทำให้องค์กรธุรกิจในภูมิภาคเอเชียตะวันออกเฉียงใต้ตกอยู่ในความเสี่ยงมากขึ้น ตามรายงานของแคสเปอร์สกี้ บริษัทด้านความปลอดภัยทางไซเบอร์และความเป็นส่วนตัวทางดิจิทัลระดับโลก

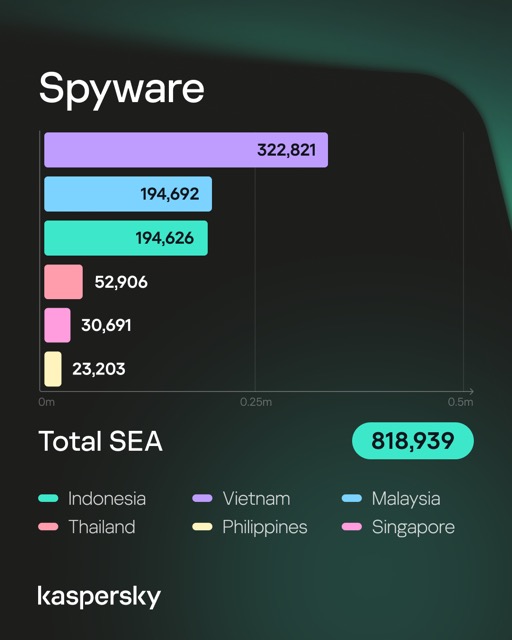

ในปี 2025 โซลูชันทางธุรกิจของแคสเปอร์สกี้สามารถบล็อกการโจมตีด้วยสปายแวร์ที่มุ่งเป้าไปที่องค์กรในภูมิภาคนี้ได้ 818,939 ครั้ง ซึ่งเพิ่มขึ้น 18% เมื่อเทียบกับปี 2024

การตรวจจับสปายแวร์ของแคสเปอร์สกี้สำหรับองค์กรธุรกิจต่างๆ ในเอเชียตะวันออกเฉียงใต้

| ประเทศ | ปี 2024 | ปี 2025 | เปรียบเทียบปีต่อปี (YoY) |

| อินโดนีเซีย | 143,804 | 194,626 | +35% |

| มาเลเซีย | 111,566 | 194,692 | +75% |

| ฟิลิปปินส์ | 12,542 | 23,203 | +85% |

| สิงคโปร์ | 14,533 | 30,691 | +111% |

| ไทย | 113,069 | 52,906 | -53% |

| เวียดนาม | 299,911 | 322,821 | +8% |

| รวม | 695,425 | 818,939 | +18% |

ไซมอน เติ้ง ผู้จัดการทั่วไป ภูมิภาคอาเซียนและกลุ่มประเทศเกิดใหม่ของเอเชีย แคสเปอร์สกี้ กล่าวว่า “ข้อมูลของแคสเปอร์สกี้แสดงให้เห็นว่าเรากำลังเข้าสู่ยุคที่ผู้คุกคามมองไกลกว่าการก่อกวนธุรกิจ เราเห็นการเพิ่มขึ้นของการรวบรวมข้อมูลเจาะลึกในเอเชียตะวันออกเฉียงใต้ ทำให้เน็ตเวิร์กองค์กรกลายเป็นแหล่งล่าข้อมูลที่ละเอียดอ่อน”

สปายแวร์เป็นซอฟต์แวร์ประเภทหนึ่งที่ติดตั้งลงในคอมพิวเตอร์ของผู้ใช้โดยไม่ได้รับอนุญาตเพื่อรวบรวมข้อมูล การสอดแนมของสปายแวร์ทำให้ผู้ใช้เสี่ยงข้อมูลรั่วไหลและการนำข้อมูลส่วนตัวที่เป็นความลับไปใช้ในทางที่ผิด สปายแวร์ยังส่งผลกระทบต่อประสิทธิภาพของเน็ตเวิร์กและอุปกรณ์ ทำให้กิจกรรมประจำวันของผู้ใช้ช้าลง

เมื่อเปรียบเทียบกับปีต่อปี (YoY) แคสเปอร์สกี้ตรวจพบการเพิ่มขึ้นของสปายแวร์โจมตีองค์กรมากที่สุดในประเทศสิงคโปร์ (111%) รองลงมาคือฟิลิปปินส์ (85%) และมาเลเซีย (75%) อินโดนีเซียมีการเพิ่มขึ้น 35% และเวียดนามเพิ่มขึ้น 8% เมื่อเทียบกับปีต่อปี มีเพียงประเทศไทยเท่านั้นที่ลดลง -53%

ในเดือนมีนาคม 2025 แคสเปอร์สกี้ได้เปิดโปง Operation ForumTroll ซึ่งเป็นแคมเปญจารกรรมทางไซเบอร์แบบเจาะจงเป้าหมายที่ใช้ประโยชน์จากช่องโหว่ Zero-day ของ Chrome เพื่อแทรกซึมเข้าไปในองค์กรต่างๆ ในภาคสื่อ รัฐบาล การศึกษา และการเงิน ผู้โจมตีใช้การส่งอีเมลฟิชชิงที่ปรับแต่งมาเป็นพิเศษ โดยปลอมแปลงตัวเป็นคำเชิญเข้าร่วมฟอรัม Primakov Readings เพื่อเข้าถึงระบบในขั้นต้น เมื่อเข้าไปได้แล้วจะได้ติดตั้งเครื่องมือสปายแวร์ เช่น LeetAgent และ Dante ซึ่งเป็นเวอร์ชันขั้นสูงกว่า โดยทั้งสองเชื่อมโยงกันผ่านโครงสร้างพื้นฐานและเทคนิคที่ใช้ร่วมกัน ชี้ให้เห็นถึงปฏิบัติการที่มีการประสานงานและมีทรัพยากรอย่างดี

แคมเปญนี้เน้นให้เห็นว่าสปายแวร์เป็นรากฐานของการจารกรรมทางไซเบอร์สมัยใหม่ โดยช่วยให้ผู้โจมตีสามารถตรวจสอบระบบอย่างเงียบๆ เก็บข้อมูลที่ละเอียดอ่อน และติดตามการสื่อสารภายในเป็นเวลานาน เครื่องมือเหล่านี้ได้รับการออกแบบมาเพื่อการซ่อนตัวและการคงอยู่ ทำให้ผู้ก่อภัยคุกคามสามารถสร้างภาพรายละเอียดของกิจกรรมในองค์กรและดึงข้อมูลข่าวกรองที่มีมูลค่าสูงออกมาได้ ซึ่งเป็นการตอกย้ำบทบาทที่เพิ่มขึ้นของสปายแวร์ขั้นสูงในการรวบรวมข้อมูลข่าวกรองแบบเจาะจงเป้าหมายในระยะยาว

“สปายแวร์เป็นอันตรายอย่างยิ่งสำหรับธุรกิจในเอเชียตะวันออกเฉียงใต้ เพราะสปายแวร์ทำงานเงียบๆ และดึงเอาข้อมูลที่สำคัญที่สุดไป นั่นคือ ข้อมูลละเอียดอ่อน ข้อมูลเชิงกลยุทธ์ และข้อมูลเจาะลึกขององค์กร ในสภาพเศรษฐกิจที่ไม่แน่นอนในปัจจุบันและสภาพแวดล้อมทางภูมิรัฐศาสตร์ที่ซับซ้อนมากขึ้น ข้อมูลเจาะลึกเหล่านี้จึงมีค่ามากยิ่งขึ้น ทำให้ผู้โจมตีสามารถสังเกต รวบรวม และใช้ประโยชน์จากข้อมูลได้ตลอดเวลา เปลี่ยนการติดมัลแวร์เพียงครั้งเดียวให้เป็นการละเมิดความไว้วางใจ ความสามารถในการแข่งขัน และความปลอดภัยในการดำเนินงานอย่างต่อเนื่องขององค์กร เพื่อรับมือกับเรื่องนี้ องค์กรจำเป็นต้องก้าวข้ามระบบรักษาความปลอดภัยแบบดั้งเดิม และนำโซลูชันที่ขับเคลื่อนด้วย AI ซึ่งใช้ข้อมูลเชิงลึกมาใช้ เพื่อตรวจจับและขัดขวางภัยคุกคามก่อนที่ข้อมูลจะถูกละเมิด” ไซมอนกล่าวเสริม

ผู้เชี่ยวชาญของแคสเปอร์สกี้แนะนำให้องค์กรต่างๆ ปฏิบัติดังต่อไปนี้ เพื่อลดความเสี่ยงจากการโจมตีของสปายแวร์ที่เป็นอันตราย

- อัปเดตซอฟต์แวร์บนอุปกรณ์ทั้งหมดที่ใช้เสมอ เพื่อป้องกันผู้โจมตีไม่ให้แทรกซึมเข้าสู่แน็ตเวิร์กโดยการใช้ช่องโหว่

- ไม่เปิดเผยบริการเดสก์ท็อประยะไกล (เช่น RDP) ต่อเน็ตเวิร์กสาธารณะ เว้นแต่จำเป็นอย่างยิ่ง และควรใช้รหัสผ่านที่รัดกุมเสมอ

- ใช้ผลิตภัณฑ์รักษาความปลอดภัย Kaspersky Next ขั้นสูง เพื่อให้เห็นภาพรวมที่ครอบคลุมทั่วทั้งโครงสร้างพื้นฐานขององค์กร ค้นหา จัดลำดับความสำคัญ ตรวจสอบ และกำจัดภัยคุกคามที่ซับซ้อนและการโจมตีแบบ APT ได้อย่างรวดเร็ว

- ใช้ข้อมูลภัยคุกคาม Threat Intelligence ล่าสุด เพื่อรับทราบ TTPs ที่ผู้คุกคามใช้จริง

- สำรองข้อมูลขององค์กรเป็นประจำ การสำรองข้อมูลควรแยกออกจากเครือข่าย ตรวจสอบว่าสามารถเข้าถึงข้อมูลสำรองได้อย่างรวดเร็วในกรณีฉุกเฉินหากจำเป็น